信息來(lái)源:secdoctor

外媒 1 月 16 日?qǐng)?bào)道,美國(guó)網(wǎng)絡(luò)安全公司 ICEBRG 發(fā)現(xiàn)了四種惡意 Chrome 擴(kuò)展,用于執(zhí)行點(diǎn)擊欺詐或搜索引擎優(yōu)化。目前受影響的用戶(hù)數(shù)量已經(jīng)超過(guò) 50 萬(wàn) ���,并且攻擊者可能會(huì)利用該擴(kuò)展進(jìn)一步訪(fǎng)問(wèn)企業(yè)網(wǎng)絡(luò)和用戶(hù)信息���。為了做好防護(hù)措施����,ICEBRG 通知了荷蘭國(guó)家網(wǎng)絡(luò)安全中心(NCSC-NL)�����、美國(guó)計(jì)算機(jī)應(yīng)急部署小組(US-CERT)以及 Google 安全瀏覽運(yùn)營(yíng)團(tuán)隊(duì)��。

近日����,ICEBRG 發(fā)現(xiàn)客戶(hù)工作站到歐洲 VPS 提供商的出站流量出現(xiàn)了異常激增���,其中包括一些全球主要組織的工作站�����。因此 �,ICEBRG 對(duì)該情況展開(kāi)了調(diào)查。根據(jù)調(diào)查結(jié)果���,四種惡意 Chrome 擴(kuò)展的名稱(chēng)分別是:

1����、Change HTTP Request Header(ppmibgfeefcglejjlpeihfdimbkfbbnm)

2���、Nyoogle – Custom Logo for Google (ginfoagmgomhccdaclfbbbhfjgmphkph)

3��、Lite Bookmarks (mpneoicaochhlckfkackiigepakdgapj)

4�����、Stickies – Chrome’s Post-it Notes (djffibmpaakodnbmcdemmmjmeolcmbae)

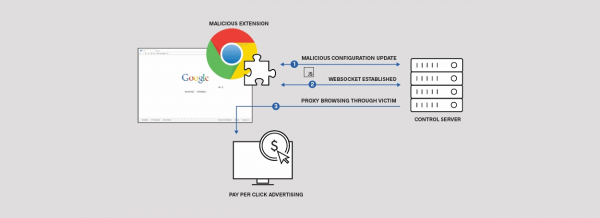

研究人員稱(chēng)這四種 Chrome 擴(kuò)展允許攻擊者以 JavaScript 代碼的形式向用戶(hù)瀏覽器發(fā)送惡意命令����,但攻擊者只能通過(guò)在后臺(tái)加載一個(gè)網(wǎng)站以及點(diǎn)擊廣告來(lái)執(zhí)行點(diǎn)擊欺詐���。

在媒體報(bào)道該事件時(shí)�,除了 Nyoogle 之外其他三個(gè)惡意擴(kuò)展已經(jīng)從 Chrome 網(wǎng)上應(yīng)用商店刪除�。不過(guò)盡管如此,許多用戶(hù)仍然在其瀏覽器中加載了這些惡意擴(kuò)展程序�����。

注意: 雖然 Chrome 網(wǎng)上應(yīng)用商店刪除了該惡意擴(kuò)展,但是可能無(wú)法將其從受影響的主機(jī)中刪除�����。此外��,使用第三方 Chrome 擴(kuò)展程序庫(kù)可能仍然允許安裝擴(kuò)展程序���。

目前 ICEBRG 已經(jīng)發(fā)布了關(guān)于四種惡意 Chrome 擴(kuò)展的詳細(xì)報(bào)告��,并建議用戶(hù)檢查瀏覽器以及刪除其計(jì)算機(jī)的惡意擴(kuò)展���。

詳細(xì)報(bào)告:

<MALICIOUS CHROME EXTENSIONS ENABLE CRIMINALS TO IMPACT OVER HALF A MILLION USERS AND GLOBAL BUSINESSES>