信息來源:hackernews

據(jù)卡巴斯基安全實驗室消息�����,黑客通過新型惡意軟件 “ATMitch” 采用“無文件攻擊”方式,一夜之間成功劫持俄羅斯 8 臺 ATM 機竊走 80 萬美元�����。

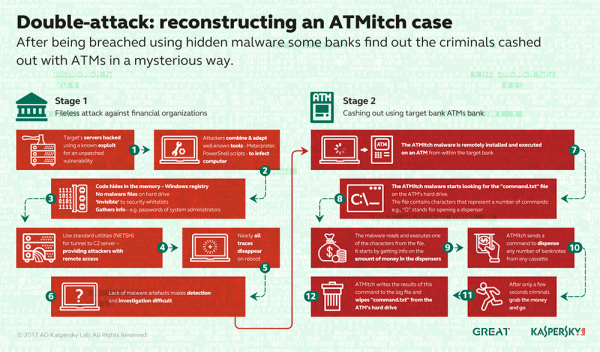

這起網(wǎng)絡劫持事件成功引起了安全專家的注意��,他們在分析閉路電視錄像時發(fā)現(xiàn)一名男子至 ATM 機旁并未與機器交互即可獲取現(xiàn)金����。據(jù)悉�����,受影響銀行的安全團隊并未發(fā)現(xiàn)任何惡意軟件入侵跡象����,唯有一家目標銀行表示曾在 ATM 中發(fā)現(xiàn)兩份入侵日志:

“Take the Money Bitch!”

“Dispense Success.”

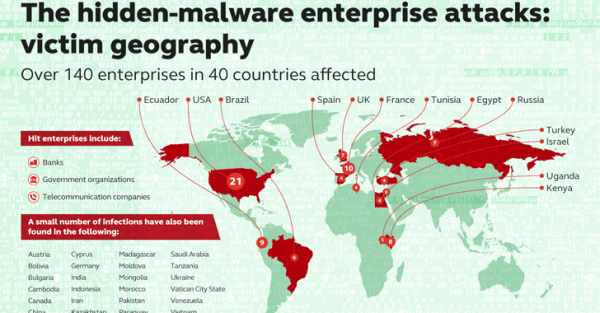

卡巴斯基 2017 年 2 月就 “ATMitch” 惡意軟件發(fā)布分析報告表示��,黑客曾利用惡意軟件 ATMitch 攻擊 140 家機構(gòu)����,其中包括銀行、電信公司與 40 余家政府單位��。

銀行安全團隊表示�����,他們不僅發(fā)現(xiàn) Microsoft 域控制器( DC )的物理內(nèi)存中存在其代碼副本����,還發(fā)現(xiàn)黑客將惡意代碼直接注入受感染內(nèi)存中與惡意軟件一同在 RAM 系統(tǒng)中運行。目前卡巴斯基安全專家已將該此類惡意軟件標記為 MEM:Trojan.Win32.Cometer 與 MEM:Trojan.Win32.Metasploit�。

近期��,在圣馬丁舉行的卡巴斯基安全分析高峰會期間�����,安全專家 Sergey Golovanov 和 Igor Soumenkov 提供了兩家俄羅斯銀行 ATM 機被黑客攻擊的進一步調(diào)查。安全專家表示����,該惡意軟件首次在俄羅斯和哈薩克斯坦被發(fā)現(xiàn)。攻擊者通過 SSH 隧道連接 ATM 機�����、安裝惡意代碼�,并指示 ATM 機分配現(xiàn)金。由于惡意軟件 ATMitch 利用機器現(xiàn)有的合法工具遠程發(fā)送命令以分配資金�����,所以只需幾秒即可快速運行�����,致使清空 ATM 機而不留痕跡�����。

安全專家強調(diào),為避免觸發(fā)警報����,攻擊者在 ATM 上鉆出高爾夫球大小的洞孔,通過物理方式訪問 ATM 機面板獲取鈔票��。

研究人員提醒設備制造商與銀行����,黑客已橫跨俄羅斯和歐洲銀行對其采取 “ATM 電鉆攻擊”。目前不能確定攻擊 ATM 機背后的具體犯罪團伙����,但他們注意到攻擊使用的源代碼中包含俄語內(nèi)容。此外�����,卡巴斯基發(fā)現(xiàn)該黑客組織使用的技術(shù)方法與網(wǎng)絡犯罪團伙 Carbanak 和 GCMAN 存在相似之處����。

原作者:Pierluigi Paganini , 譯者:青楚 ,審核:狐貍醬

本文由 HackerNews.cc 翻譯整理��,封面來源于網(wǎng)絡����。

轉(zhuǎn)載請注明“轉(zhuǎn)自 HackerNews.cc ” 并附上原文鏈接。